Hva er DDoS-angrep? Hvordan forhindre DDoS-angrep?

Hva Er Ddos Angrep Hvordan Forhindre Ddos Angrep

DDoS-angrep og DoS-angrep forekommer universelt på Internett, men definisjonene er tvetydige og mange surfere overser alltid skaden. For å bedre beskytte nettverkssikkerheten din, denne artikkelen om MiniTool nettsted vil introdusere deg til hvordan du forhindrer fra DDoS-angrep og hva et DDoS-angrep er.

Hva er DDoS-angrep?

Først av alt, hva er et DDoS-angrep? DDoS-angrepet er ett cyberangrep som er designet for å påvirke tilgjengeligheten til et målsystem, for eksempel et nettsted eller en applikasjon, for legitime sluttbrukere.

Som vanlig vil en angriper generere et stort antall pakker eller forespørsler som til slutt overvelder målsystemet. En angriper bruker flere kompromitterte eller kontrollerte kilder for å generere et DDoS-angrep.

Den plutselige økningen i meldinger, tilkoblingsforespørsler eller pakker overvelder målets infrastruktur og får systemet til å bremse ned eller krasje.

Typer DDoS-angrep

Ulike typer DDoS-angrep retter seg mot ulike nettverkstilkoblede komponenter. For å forstå hvordan ulike DDoS-angrep fungerer, er det nødvendig å vite hvordan nettverkstilkoblinger er satt opp.

Nettverkstilkoblinger på Internett består av mange forskjellige komponenter, eller 'lag'. Som å legge et grunnlag for å bygge et hus, tjener hvert trinn i modellen et annet formål.

Mens nesten alle DDoS-angrep involverer å oversvømme en målenhet eller et nettverk med trafikk, kan angrep deles inn i tre kategorier. En angriper kan bruke en eller flere forskjellige angrepsmåter eller kan resirkulere flere angrepsmåter avhengig av forholdsreglene tatt av målet.

Applikasjonslagsangrep

Denne typen angrep kalles noen ganger et Layer 7 DDoS-angrep, med henvisning til Layer 7 av OSI-modellen, hvor målet er å tømme målressursen. Angrepet retter seg mot serverlaget som genererer nettsider og overfører dem som svar på HTTP-forespørsler.

Det er beregningsmessig billig å utføre en HTTP-forespørsel på klientsiden, men det kan være dyrt for målserveren å svare fordi serveren vanligvis må laste inn flere filer og kjøre databasespørringer for å lage en nettside.

HTTP Flood er en type applikasjonslagsangrep, som ligner på å trykke oppdatering igjen og igjen i en nettleser på et stort antall forskjellige datamaskiner samtidig – en flom av HTTP-forespørsler som oversvømmer serveren, og forårsaker tjenestenekt. .

Protokollangrep

Protokollangrep, også kjent som statlig utarmingsangrep, overforbruker serverressurser eller nettverksenhetsressurser som brannmurer og belastningsbalansere, noe som resulterer i tjenesteavbrudd.

For eksempel er SYN-flommer protokollangrep. Det er som en forsyningsromsarbeider som mottar forespørsler fra en skranke i en butikk.

Arbeideren mottar forespørselen, henter pakken, venter på bekreftelse og leverer den til skranken. Personalet ble overveldet med så mange forespørsler om pakker at de ikke kunne bekrefte dem før de ikke kunne håndtere flere, slik at ingen kunne svare på forespørslene.

Volumetriske angrep

Slike angrep prøver å skape overbelastning ved å konsumere all tilgjengelig båndbredde mellom målet og det større Internett. Et angrep bruker en form for forsterkningsangrep eller andre måter å generere store mengder trafikk, for eksempel botnett-forespørsler, for å sende store mengder data til målet

UDP-flommer og ICMP-flommer er to typer volumetriske angrep.

UDP-flom - Dette angrepet oversvømmer målnettverket med UDP-pakker (User Datagram Protocol) og ødelegger tilfeldige porter på eksterne verter.

ICMP-flom – Denne typen DDoS-angrep sender også flompakker til målressursen gjennom ICMP-pakker. Det innebærer å sende en rekke pakker uten å vente på svar. Dette angrepet bruker både inngangs- og utgangsbåndbredde, noe som forårsaker den generelle nedgangen i systemet.

Hvordan oppdager du et DDoS-angrep?

Symptomene på et DDoS-angrep ligner på det du kan finne på datamaskinen din - treg tilgang til nettstedsfiler, manglende tilgang til nettsteder eller til og med problemer med Internett-tilkoblingen din.

Hvis du finner noen uventede problemer med nettstedforsinkelse, kan du tvile på om synderen kan være DDoS-angrep. Det er noen indikatorer du kan vurdere for å utelukke problemet ditt.

- En plutselig tilstrømning av forespørsler til et bestemt endepunkt eller en bestemt side.

- En flom av trafikk stammer fra en enkelt IP eller rekke IP-adresser.

- En plutselig økning i trafikken oppstår med jevne mellomrom eller ved uvanlige tidsrammer.

- Problemer med å få tilgang til nettstedet ditt.

- Filer lastes sakte eller ikke i det hele tatt.

- Trege eller ikke-svarende servere, inkludert 'for mange tilkoblinger' feilmeldinger.

Hvordan forhindre DDoS-angrep?

For å redusere DDoS-angrep er nøkkelen å skille angrepstrafikk fra normal trafikk. DDoS-trafikk kommer i mange former på det moderne Internett. Trafikkdesign kan variere, alt fra ikke-villedende enkeltkildeangrep til komplekse adaptive flerveisangrep.

Flerveis DDoS-angrep, som bruker flere angrep for å ta ned målet på forskjellige måter, vil sannsynligvis distrahere fra avbøtende innsats på alle nivåer.

Hvis avbøtende tiltak tilfeldig forkaster eller begrenser trafikk, vil normal trafikk sannsynligvis bli forkastet sammen med angrepstrafikk, og angrepet kan endres for å omgå de reduserende tiltakene. For å overvinne den komplekse destruksjonsmetoden er den lagdelte løsningen den mest effektive.

Det er beste praksis for å forhindre DDoS-angrep, og du kan prøve dem alle for å beskytte mot DDoS-angrep og minimere tapet hvis et DDoS-angrep dukker opp.

Metode 1: Opprett en flerlags DDoS-beskyttelse

DDoS-angrep er av mange forskjellige typer og hver type retter seg mot et annet lag (nettverkslag, transportlag, øktlag, applikasjonslag) eller kombinasjon av lag. Derfor bør du lage en DDoS-responsplan som bør inneholde følgende krav.

- En systemsjekkliste

- Et trent responsteam

- Veldefinerte varslings- og eskaleringsprosedyrer.

- En liste over interne og eksterne kontakter som bør informeres om angrepet

- En kommunikasjonsplan for alle andre interessenter, som kunder eller leverandører

Metode 2: Bruk brannmurer for nettapplikasjoner

Web Application Firewall (WAF) er et effektivt verktøy for å redusere Layer 7 DDoS-angrep. Etter at WAF er distribuert mellom Internett og kildenettstedet, kan WAF fungere som en omvendt proxy for å beskytte målserveren mot spesifikke typer ondsinnet trafikk.

Lag 7-angrep kan forhindres ved å filtrere forespørsler basert på et sett med regler som brukes til å identifisere DDoS-verktøy. En nøkkelverdi for en effektiv WAF er muligheten til raskt å implementere tilpassede regler som svar på angrep.

Metode 3: Kjenn symptomene på angrepet

Vi har introdusert noen indikatorer som betyr at du lider av DDoS-angrepene som ovenfor. Du kan sjekke problemet i motsetning til forholdene ovenfor og iverksette umiddelbare tiltak for å takle det.

Metode 4: Kontinuerlig overvåking av nettverkstrafikk

Kontinuerlig overvåking er en teknologi og prosess som IT-organisasjoner kan implementere for å muliggjøre rask oppdagelse av samsvarsproblemer og sikkerhetsrisikoer innenfor IT-infrastrukturen. Kontinuerlig overvåking av nettverkstrafikk er et av de viktigste verktøyene som er tilgjengelige for IT-organisasjoner.

Det kan gi IT-organisasjoner nesten umiddelbar tilbakemelding og innsikt i ytelse og interaksjoner på tvers av nettverket, noe som bidrar til å drive drift, sikkerhet og forretningsytelse.

Metode 5: Begrens nettverkskringkasting

Å begrense antallet forespørsler en server mottar i en viss periode er også en måte å beskytte mot tjenestenektangrep.

Hva er nettkringkasting? I datanettverk refererer kringkasting til å overføre en pakke som vil bli mottatt av hver enhet på nettverket. Begrensning av videresending av kringkasting er en effektiv måte å forstyrre et DDoS-forsøk med høyt volum.

For å gjøre det kan sikkerhetsteamet ditt motvirke denne taktikken ved å begrense nettverkskringkasting mellom enheter.

Selv om hastighetsbegrensning kan bidra til å bremse innholdstyveri av webcrawlere og beskytte mot brute force-angrep, kan det hende at hastighetsbegrensning alene ikke er nok til å effektivt bekjempe sofistikerte DDoS-angrep.

På denne måten bør andre metoder være et supplement for å forbedre ditt beskyttende skjold.

Metode 6: Ha en serverredundans

Serverredundans refererer til mengden og intensiteten til backup, failover eller redundante servere i et datamiljø. For å aktivere serverredundans opprettes en serverreplika med samme datakraft, lagring, applikasjoner og andre driftsparametre.

I tilfelle feil, nedetid eller overdreven trafikk på primærserveren, kan en redundant server implementeres for å ta primærserverens plass eller dele trafikkbelastningen.

Metode 7: Bruk et sikkerhetskopieringsverktøy – MiniTool ShadowMaker

Hvis du synes det er komplisert å utføre en serverredundans og foretrekker å spare mer tid og plass til viktige data eller system, anbefales det å bruke en annen sikkerhetskopieringsverktøy – MiniTool ShadowMaker – for å sikkerhetskopiere og forhindre nedleggelse av PC og systemkrasj.

Først av alt må du laste ned og installere programmet – MiniTool ShadowMaker, og så får du en prøveversjon gratis.

Trinn 1: Åpne MiniTool ShadowMaker og klikk Fortsett å prøve for å gå inn i programmet.

Trinn 2: Bytt til Sikkerhetskopiering fanen og klikk på Kilde seksjon.

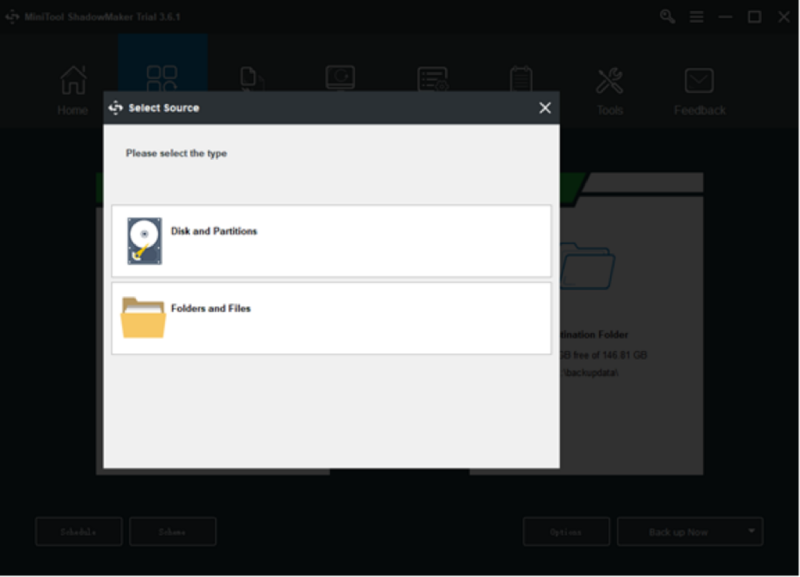

Trinn 3: Deretter vil du se fire alternativer for å være sikkerhetskopieringsinnholdet ditt - system, disk, partisjon, mappe og fil. Velg sikkerhetskopikilden og klikk OK å lagre den.

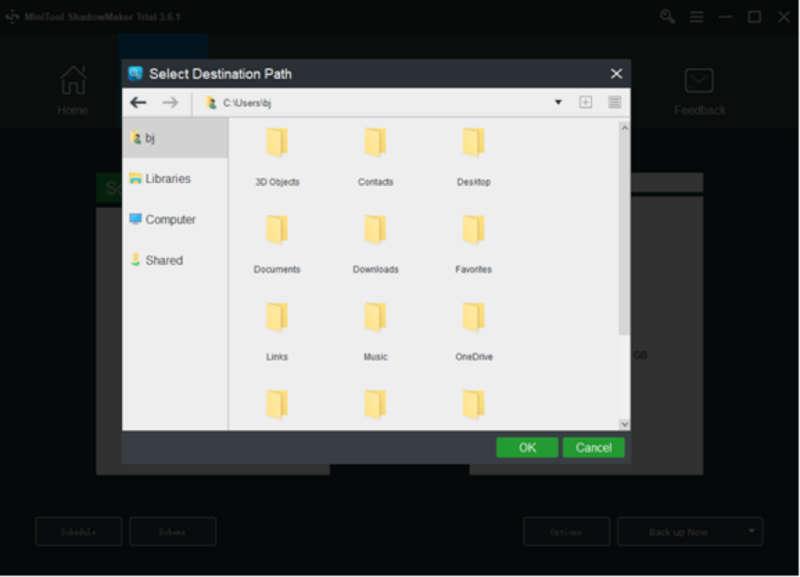

Trinn 4: Gå til Mål del og fire alternativer er tilgjengelige å velge mellom, inkludert Administratorkontomappe , Biblioteker , Datamaskin , og Delt . Velg destinasjonsbanen og klikk OK å lagre den.

Tips : Det anbefales å sikkerhetskopiere dataene dine til den eksterne disken for å unngå datamaskinkrasj eller oppstartsfeil osv.

Trinn 5: Klikk på Sikkerhetskopier nå alternativet for å starte prosessen umiddelbart eller Sikkerhetskopier senere mulighet for å utsette sikkerhetskopieringen. Den forsinkede sikkerhetskopieringsoppgaven er på Få til side.

Bunnlinjen:

For å forhindre DDoS-angrep, må du ha en generell forståelse av det og feilsøke det basert på funksjonene. Denne artikkelen har oppregnet flere måter å lære deg hvordan du kan forhindre fra DDoS-angrep og minimere tapet hvis angrepet, dessverre, dukker opp. Håper problemet ditt kan løses.

Hvis du har støtt på problemer når du bruker MiniTool ShadowMaker, kan du legge igjen en melding i følgende kommentarsone, og vi vil svare så snart som mulig. Hvis du trenger hjelp når du bruker MiniTool-programvaren, kan du kontakte oss via [e-postbeskyttet] .

Vanlige spørsmål om hvordan du forhindrer DDoS-angrep

Hvor lenge varer DDoS-angrep?Mengden DDoS-aktivitet i 2021 var høyere enn tidligere år. Vi har imidlertid sett en tilstrømning av ultrakorte angrep, og faktisk varer gjennomsnittlig DDoS under fire timer. Disse funnene bekreftes av Cloudflare, som fant at de fleste angrepene forblir under en time i varighet.

Kan noen DDoS deg med IP-en din?Kan du DDoS noen med deres IP? Ja, noen kan DDoS deg med bare din IP-adresse. Med IP-adressen din kan en hacker overvelde enheten din med uredelig trafikk som får enheten til å koble seg fra Internett og til og med slå seg helt av.

Kan en brannmur stoppe et DDoS-angrep?Brannmurer kan ikke beskytte mot komplekse DDoS-angrep; faktisk fungerer de som DDoS-inngangspunkter. Angrep går rett gjennom åpne brannmurporter som er ment å gi tilgang for legitime brukere.

Er DDoS permanent?Forbigående tjenestenekt-DOS-angrep oppstår når en ondsinnet gjerningsmann velger å hindre vanlige brukere fra å kontakte en maskin eller nettverk for det tiltenkte formålet. Effekten kan være midlertidig, eller ubestemt, avhengig av hva de ønsker å få tilbake for innsatsen.

![Slik løser du Firefox SEC_ERROR_UNKNOWN_ISSUER enkelt [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/45/how-fix-firefox-sec_error_unknown_issuer-easily.png)

![Hvordan lage skrivebordssnarvei for innstillinger i Windows 10/11 [MiniTool Tips]](https://gov-civil-setubal.pt/img/news/31/how-to-create-desktop-shortcut-for-settings-in-windows-10/11-minitool-tips-1.png)

![Full guide for å fikse at trådløs kapasitet er slått av [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/53/full-guide-fix-that-wireless-capability-is-turned-off.png)

![Fixed - Boot Selection Failed Required Device er utilgjengelig [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/63/fixed-boot-selection-failed-required-device-is-inaccessible.png)

![Slik tvinger du til å slette en fil som ikke kan slettes Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/11/how-force-delete-file-that-cannot-be-deleted-windows-10.jpg)

![Hvordan overføre Google Drive-eier? Følg veiledningen nedenfor! [MiniTool-tips]](https://gov-civil-setubal.pt/img/news/6D/how-to-transfer-google-drive-owner-follow-the-guide-below-minitool-tips-1.png)

![Slik gjenoppretter du slettede Excel-filer i Windows og Mac enkelt [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/58/how-recover-deleted-excel-files-windows.jpg)

![Løst - Svaret ditt på invitasjonen kan ikke sendes [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/39/solved-your-response-invitation-cannot-be-sent.png)