[Opplæring] Hva er Trojan for ekstern tilgang og hvordan oppdager / fjerner du den? [MiniTool-tips]

What S Remote Access Trojan How Detect Remove It

Sammendrag:

Denne artikkelen komponert på den offisielle MiniTool-nettsiden gir en full gjennomgang av ekstern trojan. Den dekker dens betydning, funksjoner, dårlige effekter, deteksjon, fjerning, samt beskyttelsesmetoder. Les innholdet nedenfor og ha en dyp forståelse av RAT-trojanen.

Rask navigering:

Definisjon av ekstern tilgang Trojan

Hva er et RAT-virus?

En ekstern tilgang trojan (RAT), også kalt creepware, er en slags skadelig programvare som styrer et system via en ekstern nettverkstilkobling. Den infiserer måldatamaskinen gjennom spesialkonfigurerte kommunikasjonsprotokoller og gjør det mulig for angriperen å få uautorisert ekstern tilgang til offeret.

RAT-trojan installeres vanligvis på en datamaskin uten eierens kunnskap og ofte som en trojansk hest eller nyttelast. For eksempel blir det vanligvis lastet ned usynlig med et e-postvedlegg, torrentfiler, weblenker eller et ønsket program som et spill. Mens målrettede angrep av en motivert angriper kan lure ønskede mål til installasjon RAT-svindel via sosialteknisk taktikk, eller til og med gjennom midlertidig fysisk tilgang til ønsket maskin.

Når du kommer inn i offerets maskin, RAT-skadelig programvare vil skjule skadelige operasjoner fra offeret eller antivirusprogrammet eller brannmuren og bruke den infiserte verten til å spre seg til andre sårbare datamaskiner for å bygge et botnet.

Hva gjør et RAT-virus?

Siden en ekstern trojan muliggjør administrativ kontroll, er den i stand til å gjøre nesten alt på offerets maskin.

- Få tilgang til konfidensiell informasjon inkludert brukernavn, passord, personnummer og kredittkortkontoer.

- Overvåk nettlesere og andre dataprogrammer for å få søkehistorikk, e-post, chatlogger, etc.

- Kapre systemwebkameraet og ta opp videoer.

- Overvåke brukeraktivitet ved hjelp av tastetrykkloggere eller spionprogramvare.

- Ta skjermbilder på mål-PC-en.

- Vis, kopier, last ned, rediger eller til og med slett filer.

- Formater harddisker å slette data.

- Endre datamaskininnstillingene.

- Distribuer skadelig programvare og virus.

Hvordan sette og bruke eksternt skrivebord i Windows 10, se her

Hvordan sette og bruke eksternt skrivebord i Windows 10, se herMange vil sette og bruke eksternt skrivebord i Windows 10, men vet ikke hvordan. Jeg skriver dette for å hjelpe dem.

Les merFjerntilgang Trojan Eksempler

Siden spam RAT blir til, det har eksisterende mange typer av det.

1. Tilbake Åpning

Back Orifice (BO) rootkit er et av de mest kjente eksemplene på en RAT. Den ble laget av en hackergruppe kalt Cult of the Dead Cow (cDc) for å vise sikkerhetsmanglene i Microsofts Windows 9X-serie med operativsystemer (OS). Navnet på dette RAT utnytte er et ordspill på Microsoft BackOffice Server-programvare som kan styre flere maskiner samtidig og stole på bildebehandling.

Back Orifice er et dataprogram utviklet for ekstern systemadministrasjon. Det lar en person kontrollere en PC fra et eksternt sted. Programmet debuterte på DEF CON 6 1. augustSt., 1998. Den ble opprettet av Sir Dystic, et medlem av cDc.

Selv om Back Orifice har legitime formål, gjør funksjonene det til et godt valg for skadelig bruk. Av denne eller andre grunner sorterer antivirusindustrien verktøyet umiddelbart som skadelig programvare og la det til karantene.

Back Orifice har to oppfølgervarianter, Back Orifice 2000 utgitt i 1999 og Deep Back Orifice av den franske kanadiske hackingsorganisasjonen QHA.

2. Sakula

Sakula, også kjent som Sakurel og VIPER, er en annen trojan for ekstern tilgang som dukket opp først i november 2012. Den ble brukt i målrettede inntrengninger gjennom 2015. Sakula gjør det mulig for en motstander å kjøre interaktive kommandoer og laste ned og utføre tilleggskomponenter.

6 metoder for å fikse feil på Windows 10 eksternt skrivebord

6 metoder for å fikse feil på Windows 10 eksternt skrivebordNår du prøver å koble til en ekstern datamaskin, men Windows 10 Remote Desktop fungerer ikke feil, kan du finne metoder for å fikse feilen i dette innlegget.

Les mer3. Under7

Sub7, også kjent som SubSeven eller Sub7Server, er en RAT botnet . Navnet ble avledet ved å stave NetBus bakover (suBteN) og bytte ti med syv.

Vanligvis tillater Sub 7 uoppdaget og uautorisert tilgang. Så det blir vanligvis sett på som en trojansk hest av sikkerhetsindustrien. Sub7 jobbet med Windows 9x og Windows NT-familien av operativsystemer, til og med Windows 8.1.

Sub7 har ikke blitt vedlikeholdt siden 2014.

4. PoisonIvy

PoisonIvy RAT keylogger , også kalt Backdoor.Darkmoon, muliggjør nøkkellogging, skjerm / videoopptak , systemadministrasjon, filoverføring, passord stjele og videresending av trafikk. Den ble designet av en kinesisk hacker rundt 2005 og har blitt brukt i flere fremtredende angrep, inkludert Nitro-angrepene på kjemiske selskaper og brudd på RSA SecurID-autentiseringsverktøyet, begge i 2011.

5. DarkComet

DarkComet er skapt av Jean-Pierre Lesueur, kjent som DarkCoderSc, en uavhengig programmerer og datasikkerhetskoder fra Frankrike. Selv om denne RAT-applikasjonen ble utviklet tilbake i 2008, begynte den å spre seg i begynnelsen av 2012.

I august 2018 ble DarkComet opphørt på ubestemt tid, og nedlastningene tilbys ikke lenger på det offisielle nettstedet. Årsaken skyldes bruken i den syriske borgerkrigen for å overvåke aktivister så vel som forfatterens frykt for å bli arrestert av ikke navngitte grunner.

NanoCore RAT tar kontroll over PC-en din

NanoCore RAT tar kontroll over PC-en dinHold øye med NanoCore RAT siden det er farligere enn gjennomsnittlig RAT; det vil angripe et Windows-system og få full kontroll over PC-en.

Les merForuten eksemplene ovenfor, er det mange andre trojanske programmer for ekstern tilgang som CyberGate, Optix, ProRat, Shark, Turkojan og VorteX . Hele listen over RAT-verktøy er for lang til å vises her, og den vokser fortsatt.

RAT-virus symptomer

Hvordan vite om du har et RAT-virus? Det er litt vanskelig. RAT-er er skjult av natur og kan benytte seg av et randomisert filnavn eller filstruktur for å forhindre identifikasjon av seg selv.

Vanligvis, a RAT-ormvirus vises ikke i listene over kjørende programmer eller oppgaver, og dens handlinger ligner på juridiske programmer. I tillegg, RAT spionprogramvare vil administrere bruken av dataressurser og blokkere advarselen om lav PC-ytelse. RAT-hackere gir seg vanligvis ikke ved å slette filene eller flytte markøren mens du bruker datamaskinen.

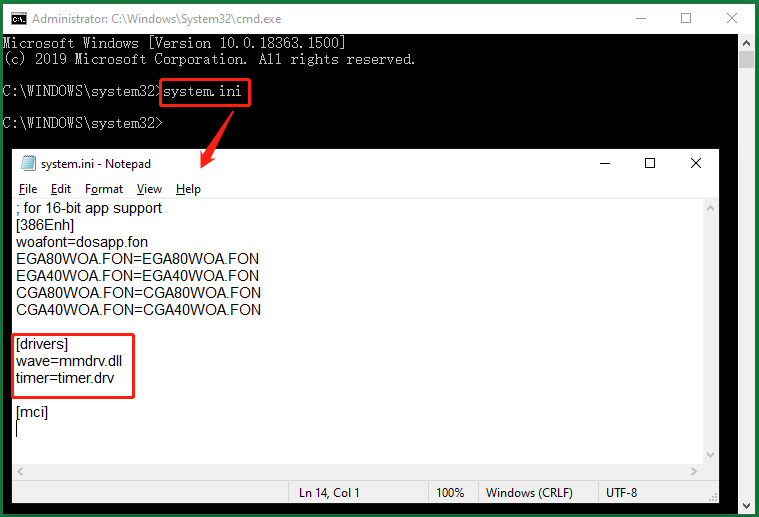

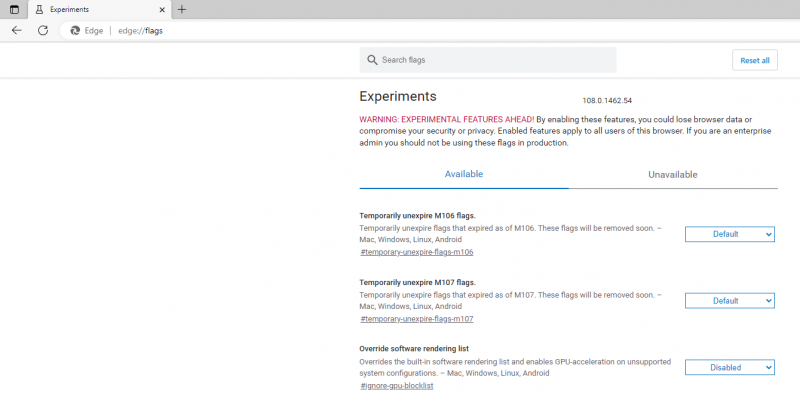

FYI: Bruk System.ini til å identifisere RAT-infeksjon

Åpne ledeteksten bedre som administrator, skriv system.ini , og trykk Tast inn . Deretter vises et notisblokk som viser deg noen detaljer om systemet ditt. Ta en titt på sjåfører Hvis det ser kort ut som bildet nedenfor viser, er du trygg. hvis det er noen andre merkelige tegn, kan det være noen eksterne enheter som får tilgang til systemet ditt via noen av nettverksportene dine.

Ekstern tilgang til trojan

Hvordan oppdage ekstern trojan? Hvis du ikke kan bestemme om du bruker en RAT-viruscomputer eller ikke bare av symptomer (det er få symptomer), må du be om ekstern hjelp, for eksempel å stole på antivirusprogrammer. Mange vanlige sikkerhetsapper er gode RAT-virusskannere og RAT-detektorer .

Topp fjerntilgangsverktøy for fjerning av trojaner

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

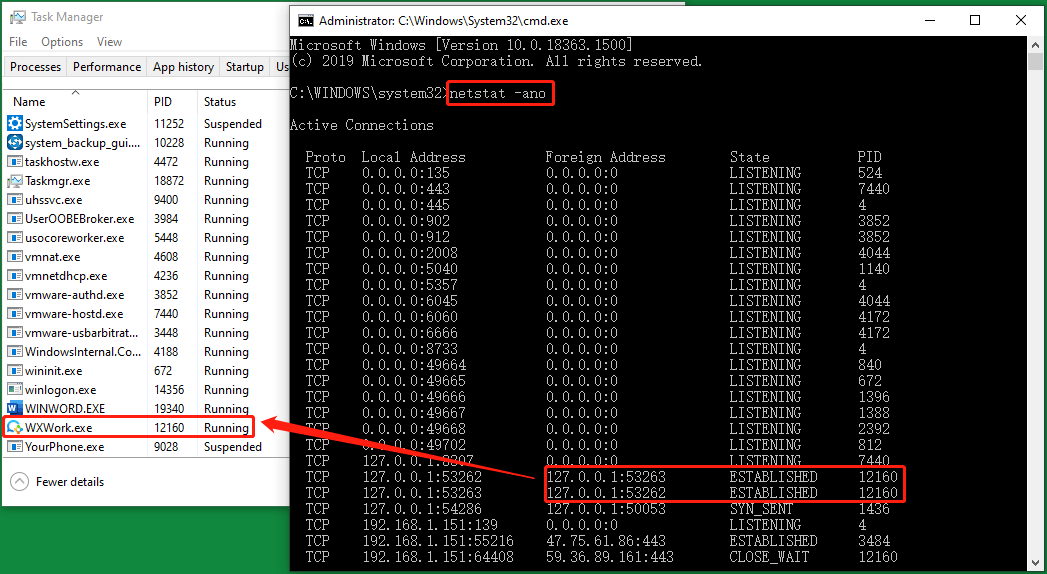

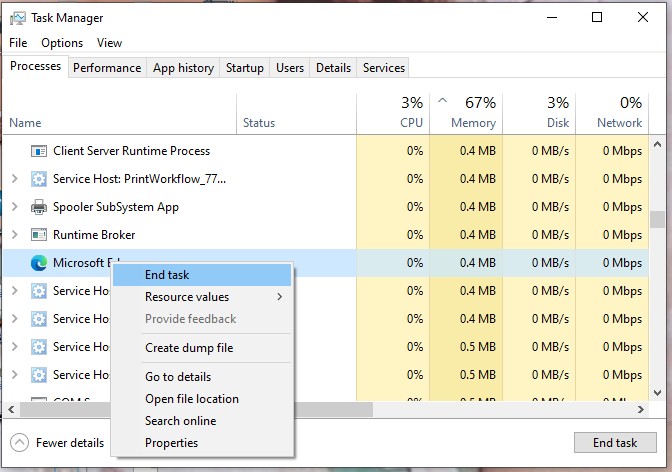

FIY: Finn RAT med CMD og Task Manager

Du kan prøve å finne ut mistenkelige ting sammen med Oppgavebehandling og CMD. Type netstat -ano i ledeteksten og finn ut PID av etablerte programmer som har en utenlandsk IP-adresse og vises GJENTET. Så, slå opp den samme PID i Detaljer kategorien i Oppgavebehandling for å finne ut målprogrammet. Likevel betyr det ikke at målprogrammet er en RAT helt sikkert, bare et mistenkelig program. For å bekrefte at det grunnlagte programmet er RAT-malware, er det nødvendig med ytterligere identifikasjon.

Du kan også bruke den mistenkelige utenlandske IP-adressen for å finne ut hvor den er registrert online. Mange nettsteder som kan hjelpe deg med å gjøre det som https://whatismyipaddress.com/ . Hvis stedet ikke har noen forbindelse til deg helt, ikke plasseringen til vennene dine, firmaet, slektninger, skole, VPN, etc., er det sannsynligvis et hackersted.

Fjerning av ekstern trojan

Hvordan fjerne en ekstern trojan? Eller, hvordan bli kvitt et RAT-virus?

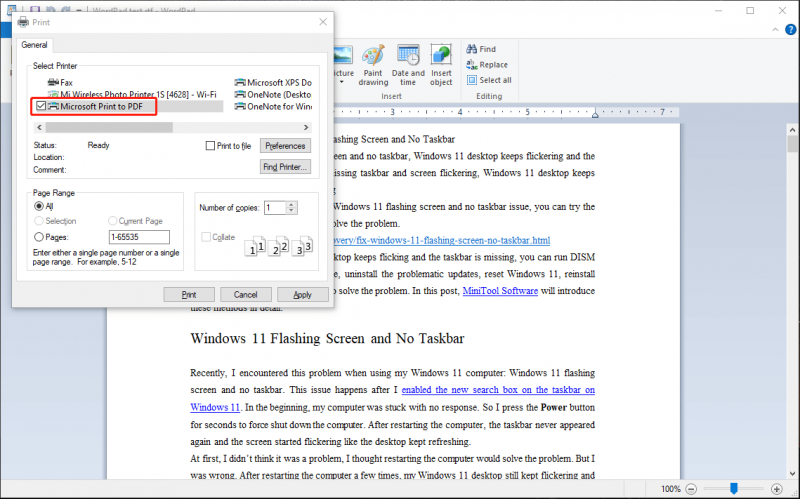

Trinn 1

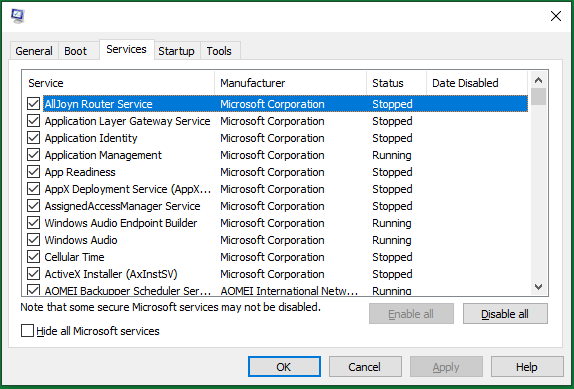

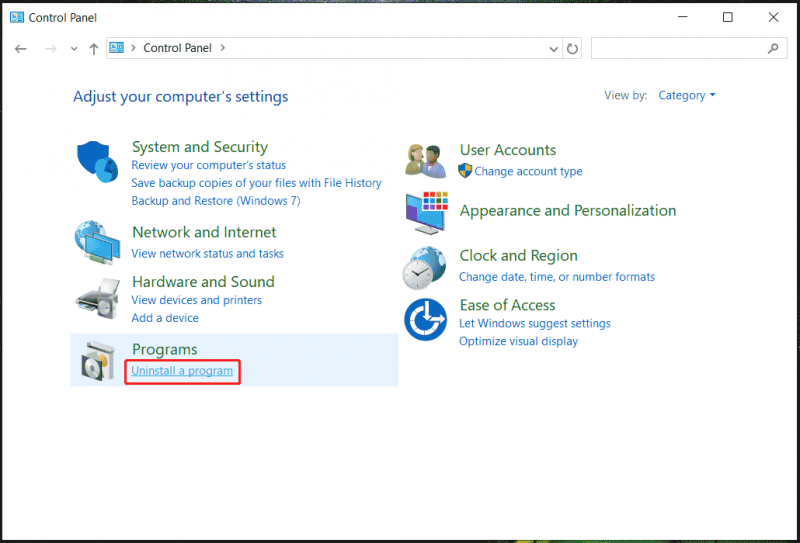

Hvis du finner bestemte skadelige filer eller programmer, er det bare å fjerne dem fra datamaskinen eller i det minste avslutte prosessene. Du kan gjøre dette i Oppgavebehandling eller Windows MSConfig-verktøy .

Type feilkonfigurasjon i Windows Kjør og trykk Tast inn eller klikk OK for å utløse MSConfig-vinduet. Der, bytt til Tjenester fanen, finn måltjenestene og deaktiver dem.

Bare start maskinen på nytt etter at du har avinstallert eller blokkert noen programmer eller tjenester.

Trinn 2

Installer og kjør a RAT-fjerner som Malwarebytes Anti-Malware og Anti-Exploit for å fjerne tilknyttede filer og registerendringer.

Trinn 3

Bruk kontrollverktøy, for eksempel Autorun.exe, for å sjekke mistenkelige filer og programmer som starter opp når Windows starter opp.

Trinn 4

Sjekk nettverkstilkoblinger som går ut eller kommer inn i systemet ditt som ikke burde eksistere. Eller bare kutt av Internett-tilkoblingen direkte.

Hvordan beskytte deg mot RAT Cyber Attack?

Akkurat som å beskytte deg mot andre trusler mot skadelig programvare på nettverket, for trojanbeskyttelse mot ekstern tilgang, må du generelt unngå å laste ned ukjente elementer holde antimalware og brannmur oppdatert, endre brukernavn og passord regelmessig; (for administrativt perspektiv) blokker ubrukte porter, slå av ubrukte tjenester og overvåke utgående trafikk.

# 1 Unngå nedlasting fra ikke-klarerte kilder

Først og fremst er den mest effektive og enkleste forebyggingen aldri å laste ned filer fra usikrede kilder. I stedet må du alltid få det du ønsker fra pålitelige, autoriserte, offisielle og trygge steder som offisielle nettsteder, autoriserte butikker og kjente ressurser.

# 2 Hold brannmurer og Antivirus oppdatert

Uansett hvilket brannmur eller antimalware-program du har, eller til og med om du har mer enn ett av dem, er det bare å holde sikkerhetstjenestene oppdatert. De nyeste versjonene bruker alltid de nyeste sikkerhetsteknologiene og er spesielt designet for de nåværende populære truslene.

Ovennevnte Malwarebytes og andre antivirus kan også forhindre at den første infeksjonsvektoren tillater at systemet kompromitteres.

# 3 Bytt brukernavn og passord regelmessig

Det er en god vane å endre forskjellige kontoer regelmessig for å bekjempe kontotyveri, spesielt for passord. Dessuten anbefales det at du benytter deg av de forskjellige sikkerhetsfunksjonene som tilbys av tjenesteleverandørene for å sikre kontoene dine som tofaktorautentisering (2FA).

6 Oppdagelse av skadelig programvare / 18 Typer skadelig programvare / 20 Verktøy for fjerning av skadelig programvare

6 Oppdagelse av skadelig programvare / 18 Typer skadelig programvare / 20 Verktøy for fjerning av skadelig programvareHva er spionprogramvare og skadelig programvare? Hvordan utføre malwareoppdagelse? Hvordan vite om du er smittet av skadelig programvare? Hvordan overleve fra angrep på skadelig programvare?

Les mer# 4 Oppgrader dine juridiske programmer

Siden RAT-ekstern trojan vil bruke legitime apper på datamaskinen din, bør du oppgradere disse appene til de nyeste versjonene. Disse programmene inkluderer nettlesere, chat-apper, spill, e-postservere, video / lyd / bilde / skjermbildeverktøy, arbeidsapplikasjoner ...

# 5 Oppgrader datamaskinsystemet

Selvfølgelig, ikke glem å lappe operativsystemet ditt med de siste oppdateringene. Vanligvis inkluderer systemoppdateringene oppdateringer og løsninger for nylige sårbarheter, utnyttelser, feil, feil, bakdører og så videre. For å oppgradere operativsystemet for å beskytte hele maskinen!

Sikkerhetskopier filer mot RAT Software Virus

Det er ofte slik at cyber-RAT-er ikke blir oppdaget i mange år på arbeidsstasjoner eller nettverk. Dette indikerer at antivirusprogrammer ikke er ufeilbare og ikke skal behandles som alt-og-alt for RAT-beskyttelse.

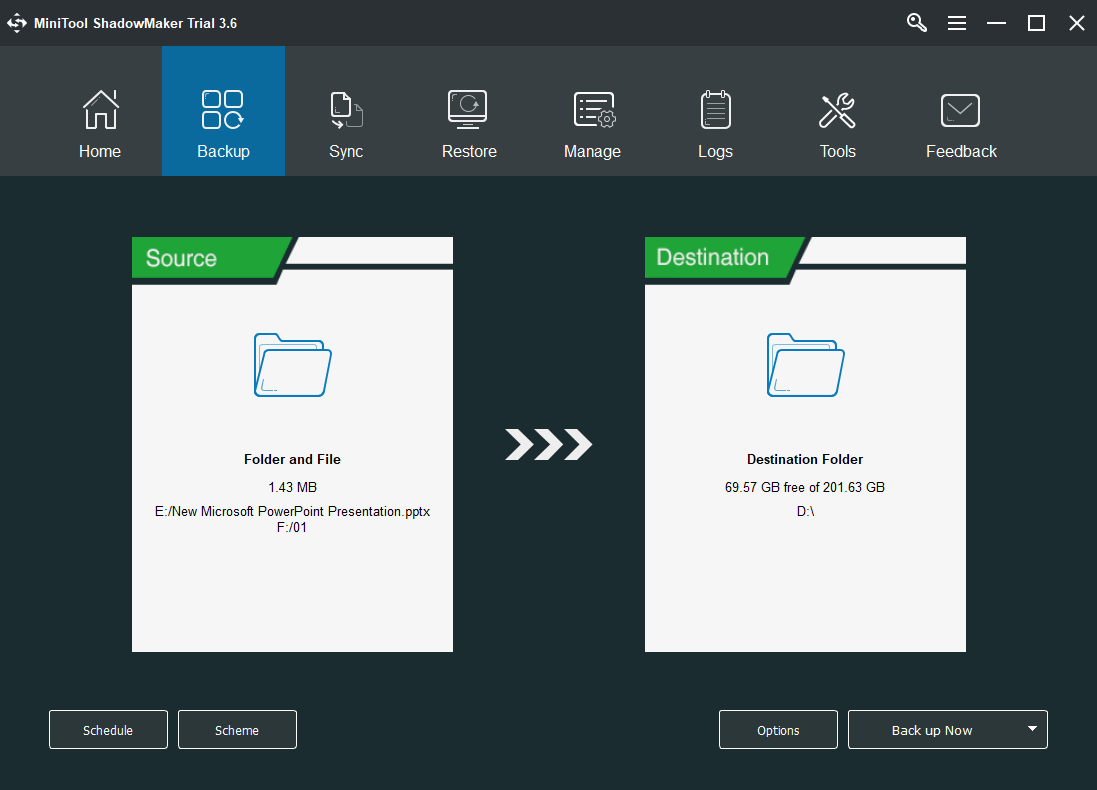

Hva kan du så gjøre for å beskytte datafilene dine mot å bli redigert, slettet eller ødelagt? Heldigvis kan du fortsatt gjenvinne dataene dine etter RAT-angrep på skadelig programvare hvis du har en sikkerhetskopi av den. Likevel må du lage kopien før du mistet originalfilene med et pålitelig og RAT-fritt verktøy som MiniTool ShadowMaker, som er et profesjonelt og kraftig sikkerhetskopiprogram for Windows-datamaskiner.

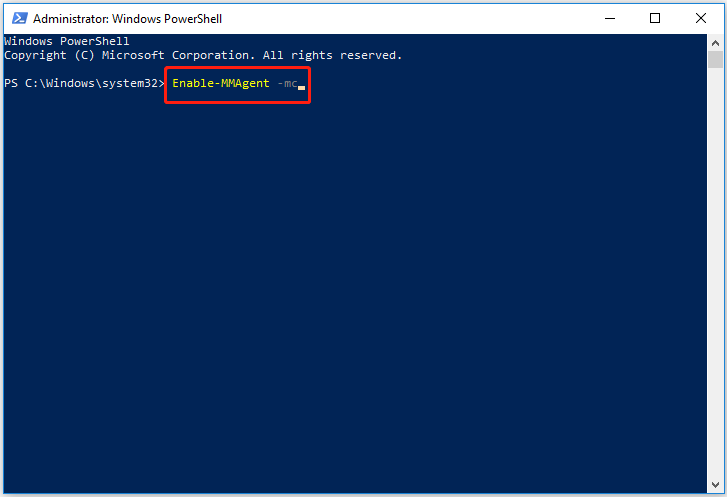

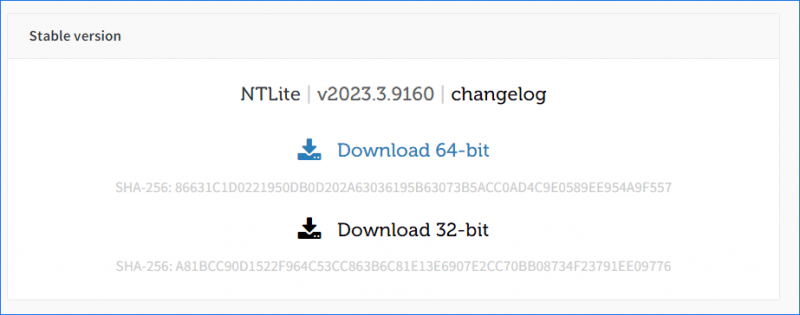

Trinn 1. Last ned MiniTool ShadowMaker fra det offisielle nettstedet eller den ovennevnte autoriserte lenkknappen.

Trinn 2. Installer og start verktøyet på PCen.

Trinn 3. Hvis du får prøveversjonen, blir du bedt om å kjøpe de betalte utgavene. Hvis du ikke vil betale, klikker du bare på Fortsett prøve alternativet øverst til høyre for å nyte prøvefunksjonene, som er de samme som de formelle funksjonene bare med en tidsbegrensning.

Trinn 4. Når du går inn i hovedgrensesnittet, klikker du på Sikkerhetskopiering kategorien på toppmenyen.

Trinn 5. I kategorien Backup spesifiserer du Kilde filer du planlegger å kopiere og Mål stedet du vil lagre sikkerhetskopibildet.

Trinn 6. Klikk på Sikkerhetskopier nå knappen nederst til høyre for å utføre prosessen.

Resten er å vente på at oppgaven skal lykkes. Du kan sette opp en tidsplan for automatisk å sikkerhetskopiere disse filene daglig, ukentlig, månedlig eller når systemet logger på / av i trinn 5 ovenfor før prosessoppstart eller i kategorien Administrer etter prosessen. Du kan også bestemme hvilken type sikkerhetskopier du vil utføre, full, inkrementell eller differensial, samt hvor mange versjoner av sikkerhetskopibildet du vil beholde i tilfelle det går tom for lagringsplass.

![Den beste optiske stasjonen i 2019 du kanskje vil kjøpe [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/86/best-optical-drive-2019-you-may-want-buy.jpg)

![Gjenopprette data mistet av DiskPart Clean - Komplett guide [MiniTool-tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/84/recover-data-lost-diskpart-clean-complete-guide.jpg)

![Kan jeg hente slettede meldinger fra iPhone? De beste løsningene! [MiniTool Tips]](https://gov-civil-setubal.pt/img/ios-file-recovery-tips/65/can-i-retrieve-deleted-messages-from-my-iphone.jpg)

![Slik kopierer og limer du på Mac: Nyttige triks og tips [MiniTool-tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/34/how-copy-paste-mac.png)

![Slik formaterer du C-stasjon i Windows 10 [MiniTool Tips]](https://gov-civil-setubal.pt/img/disk-partition-tips/28/how-format-c-drive-windows-10.jpg)